国際体系規格IEC 62443「産業通信ネットワーク - ネットワークおよびシステムセキュリティ」は、オートメーションのITセキュリティに関連する規格が規定されています。規定はリスク分析から安全なオペレーションのための要件、安全な製品開発 (セキュリティに配慮した設計) まで、幅広い範囲に及びます。そのため、IEC 62443は、効果的にセキュリティを実装する際、プラントの事業者や装置メーカーに現時点で最高のガイドとなります。

5つの分野について言及します。産業サイバーセキュリティの基本的要求事項、ゾーンと経路の原則、セキュリティレベル、セキュリティライフサイクルおよびリスク分析です。

セキュリティ体系規格IEC 62443

主要な規格規定の概要

| 部品製造業者用 | システムインテグレータ用 | オペレータ用 |

|---|---|---|

| 62443-4-1開発プロセス | 62443-2-4ガイドラインおよび手順 | 62443-2-4ガイドラインおよび手順 |

| 62443-4-2部品のセキュリティ機能 | 62443-3-2オートメーションおよび制御システムのセキュリティ機能 | 62443-2-1オペレーションおよびサービス |

| 62443-3-3トータルオートメーションおよび制御システムのセキュリティ機能 |

産業サイバーセキュリティの規格に適合し、製品開発がさらに安全

ピルツは安全のエキスパート。当社にとって製品の安全性だけでなく、セキュリティも重要です。そのため当社は、開発プロセスの精査と、セキュリティに配慮した製品開発「セキュリティ開発ライフサイクルプロセス(SDLプロセス)を定義するIEC 62443-4-1に基づいた試験の実施をTÜV Südに委託しました。このアプローチによって、潜在的なセキュリティの問題を新製品の設計が進行中であっても分析できます。脅威のモデル化によって製品のすべてのセキュリティリスクを検出可能にし、理想的には、製品のリスクを開発中に修正することが目的です。

この監査の結果: ピルツの開発は規格の要件を満たし、SDLプロセスに適合しています。したがって、自信を持って宣言できます。ピルツの開発は安全だけでなく、セキュリティ対策も万全!

TÜV Südによると、ピルツでは、IEC 62443-4-1に準拠するセキュリティに配慮した製品開発への真剣な取り組みが、その後の製品認証の強固な基盤となっています。

基本的な産業サイバーセキュリティ要求事項

基本的なセキュリティ要求事項 (基本的要求事項) には以下があります。

- 本人確認と認証

- 使用の管理

- システム保全

- データの機密性

- データフロー制限

- イベントへの適宜対応

- 資産の可用性

各基本的要求事項には、セキュリティ対策実装の基礎として使用できる、追加的システム要求事項が定義されています。

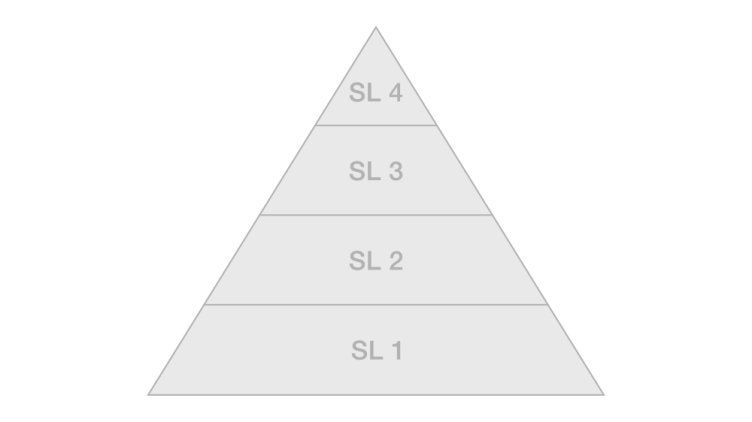

セキュリティレベル

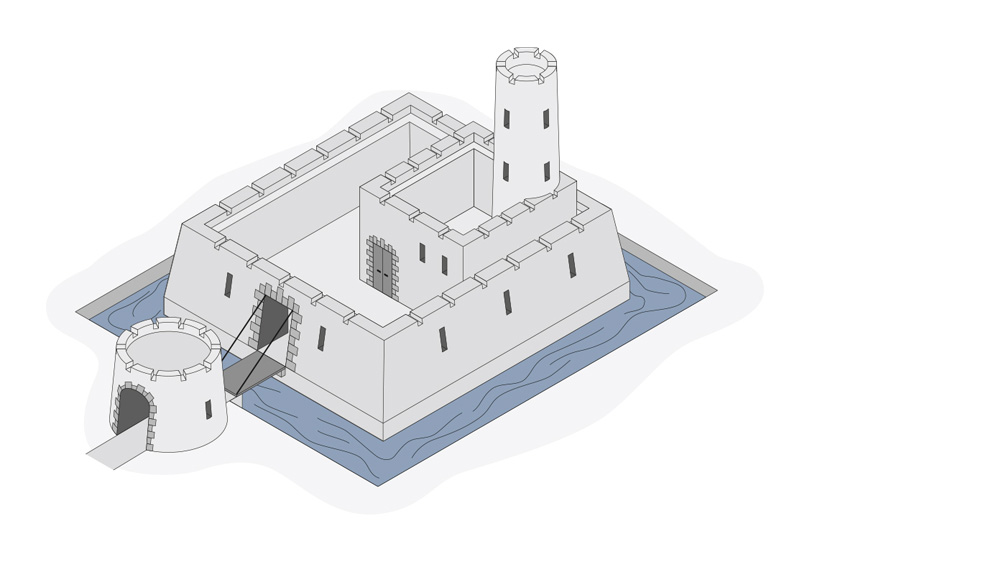

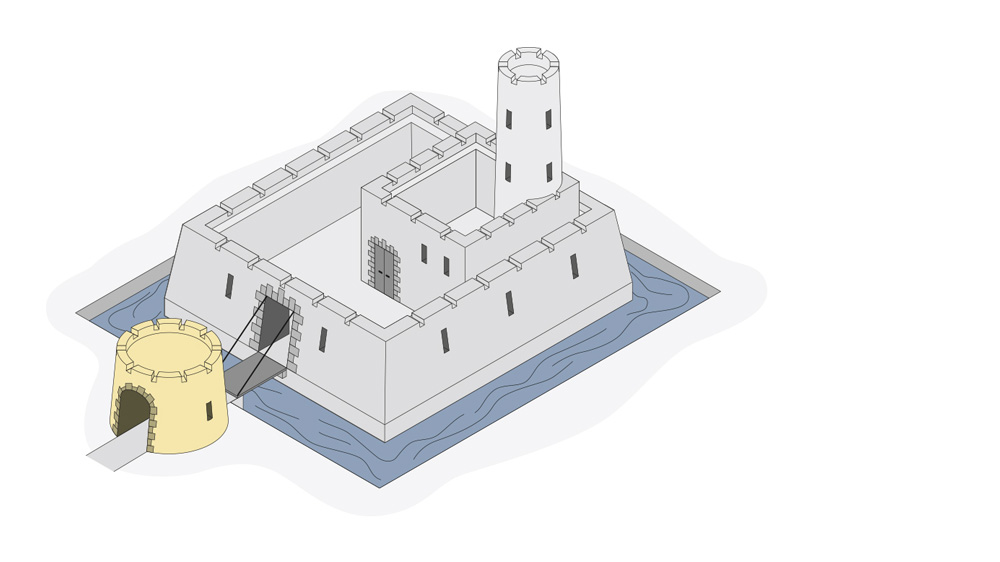

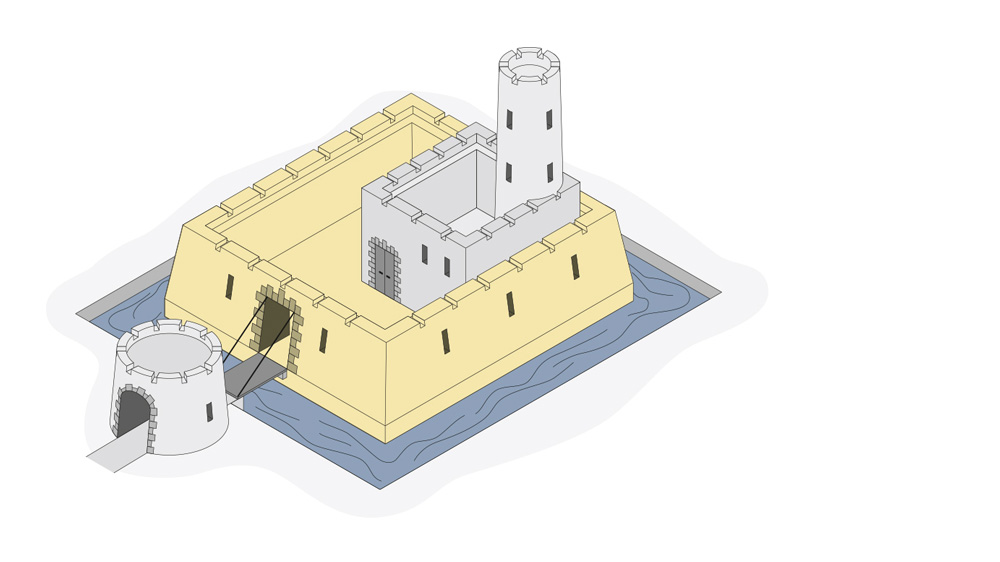

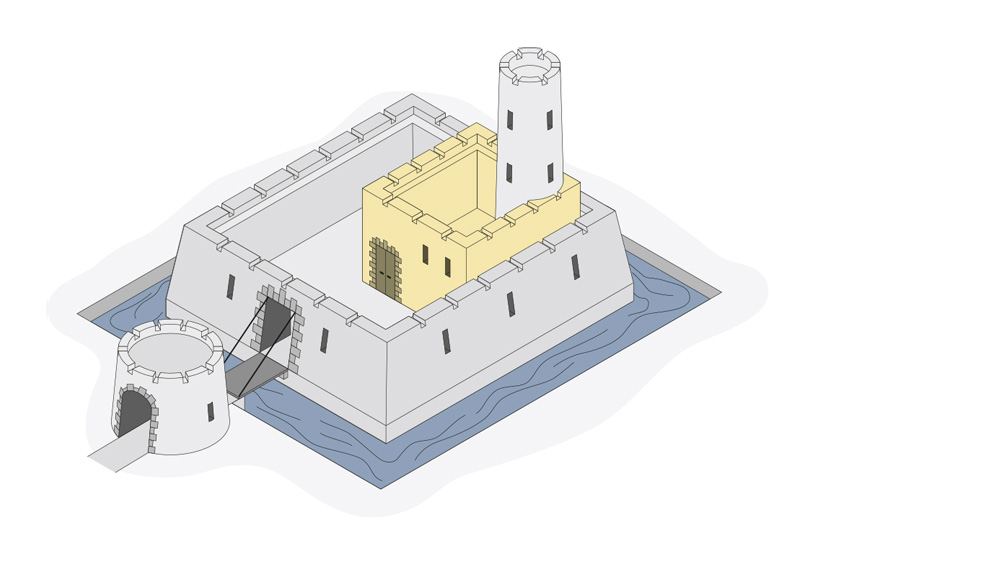

セキュリティレベルは、プラント事業者や製造業者がセキュリティ対策により達成を目指すセキュリティレベルを定義します。事前リスクアセスメントにより、必要な情報が得られます。これにより、保護の対象が定義され、この資産が攻撃を受ける可能性を判定できます。これに従って、セキュリティレベル (SL) が選択されます。SL-2とは、「低リソース、一般的技術、低い動機による簡単な手段を使った意図的な侵害」に対する保護で、現在では最低基準とみなされます。企業がこの最低基準を維持するには、一定のセキュリティ成熟レベルが必要です。最高のファイアウォールも、従業員が各自のパスワードを付箋に書き留めてパソコンのスクリーンに貼り、更新を実行しなければ、無用の長物です。セキュリティに企業が取り組むほど、全体的な保護が強化されます。そのため、全体的なセキュリティコンセプトが重要です。アプリケーションファイアウォールSecurityBridgeは、全体的コンセプトの一環として、高度なセキュリティレベルに貢献します。

セキュリティレベルの概要

セキュリティレベル1: 不注意または偶然による侵害に対する保護

セキュリティレベル2: 簡単な手段による意図的な侵害に対する保護。

セキュリティレベル3: 高度な手段による意図的な侵害に対する保護

セキュリティレベル4: 拡張リソースを使った、高度な手段による意図的な侵害に対する保護

産業サイバーセキュリティのリスクアセスメント

セキュリティ開発プロセスは、一般的な製品開発プロセスの延長です。規格に準拠した開発プロセス (IEC 62443-4-1に適合 – 安全な(セキュリティに配慮した)製品開発ライフサイクル要求事項に準拠) の基本的な側面の1つに、リスクアセスメントの実行があります。アセスメントによって、製品が「サイバースペース」から被る危険やリスク、およびそれらを最小限に抑えるために取るべき対策が明らかになります。

セキュリティリスクアセスメントでは、以下の6つのステップを必ず実行してください。

- 資産の特定: 保護対象は何ですか。

- 脅威の分析: 保護対象の資産にどのようなリスクがありますか。

- 関連する保護目標の決定: どのような目標の達成を目指しますか。

- リスクの分析と評価: リスクが生じる可能性はどの程度ですか。

- 保護対策の選択と実行: 起こり得るリスクをどのように防御できますか。

- レジリエンスマネジメント: 攻撃を受けた後、どのように対処しますか。社内でどのようにセキュリティ問題への意識を定着させればよいのでしょうか。

産業サイバーセキュリティのライフサイクル

セキュリティは動く標的です。つまりセキュリティは、製品のライフサイクル中に変化します。攻撃者は防御策を破るため、さらに強力な方法を開発しています。そのため、サイバー脅威に対抗する防御策は、継続的に進化させる必要があります。この責任は、主にプラントの事業者に課されています。効果的なセキュリティ戦略により、設備の耐用期間を延長できます。機械メーカや部品メーカは、新たなセキュリティ問題を速やかに事業者に報告する必要があります。顧客がデバイスの脆弱性を修正できるよう、デバイスのソフトウェアは更新しなければなりません。システムインテグレータがプロセスに関与していれば、製造業者と事業者の仲介役を果たします。関係者全員が、製品のライフサイクルを通じて、緊密に協働することが重要です。これこそが、レベルの高い保護を実現します。

セキュリティ4.0の詳細

電話: 045 471 2281

Eメール: info@pilz.co.jp

電話: 06 6155 5074

Eメール: techsupport-jp@pilz.com