Kansainvälinen standardisarja IEC 62443 „Teolliset tiedonsiirtoverkot - IT-turvallisuus verkoille ja järjestelmille“ käsittelee IT-turvallisuutta automaatiossa. Aihevalikoima yltää riskianalyysistä turvallisen käytön perusteisiin ja tuotteiden turvalliseen suunnitteluun (Security by Design). Kansainvälinen standardisarja IEC 62443 on paras Industrial Securityn soveltamisohje laitteistojen omistajille ja valmistajille.

Se käsittelee viittä aluetta: perusvaatimukset Industrial Securitylle, alueiden ja tiedonsiirtokanavien periaate (Zones and conduits), Security Level, Security elinkaari sekä riskianalyysi.

Security standardisarja IEC 62443

Tärkeimmät standardit:

62443-3-3 Security-toiminnot koko automaatio- ja ohjausjärjestelmää varten

| Komponenttivalmistajille | Järjestelmäintegraattoreille | Omistajille |

|---|---|---|

| 62443-4-1 Kehitysprosessi | 62443-2-4 Direktiivit ja menettelyt | 62443-2-4 Direktiivit ja menettelyt |

| 62443-4-2 Security-toiminnot komponenteille | 62443-3-2 Security-toiminnot automaatio- ja ohjausjärjestelmille | 62443-2-1 Käyttö ja huolto |

Tuotekehitys on tuplasti turvattua Industrial Security -standardin mukaisesti

Olemme turvallisuuden asiantuntijoita. Meille on tärkeää, että tuotteemme ovat paitsi turvallisia myös suojattuja. Siksi annoimme TÜV Südille tehtäväksi tarkastella tuotekehitysprosessejamme lähemmin ja testata ne standardin IEC 62443-4-1 mukaisesti. Siinä määritellään turvallinen tuotekehitys, "Security Development Lifecycle process" (SDL-prosessi). Tässä lähestymistavassa otetaan huomioon mahdolliset turvaominaisuudet jo uutta tuotetta suunniteltaessa. Sen tarkoituksena on varmistaa, että kaikki tuotteen turvallisuusriskit tunnistetaan uhkamallinnuksen avulla ja että ne mieluiten otetaan huomioon tuotteessa kehitysprosessin aikana.

Tarkastuksen tulos: Pilzin tuotekehitys täyttää standardin vaatimukset ja SDL-prosessin vaatimukset. Voimme siis nyt sanoa varmuudella: Pilzin tuotekehitystyö tapahtuu turvallisesti ja suojatusti!

TÜV Südin mukaan turvallisten tuotteiden kehittämiseen IEC 62443-4-1:n mukaan suhtaudutaan Pilzillä erittäin vakavasti, ja se luo vankan perustan myöhemmille tuotesertifioinneille.

Perusvaatimukset Industrial Securitylle

Securityn perusvaatimuksia ovat:

- Tunnistus ja autentikointi

- Käyttöoikeustarkastus

- Järjestelmän eheys

- Tietojen luotettavuus

- Rajoitettu tiedonkulku

- Oikea-aikainen reaktio tapahtumiin

- Resurssien saatavuus

Kaikille näille vaatimuksille on määritetty muita järjestelmävaatimuksia, joiden perusteella voidaan toteuttaa Security-toimenpiteitä.

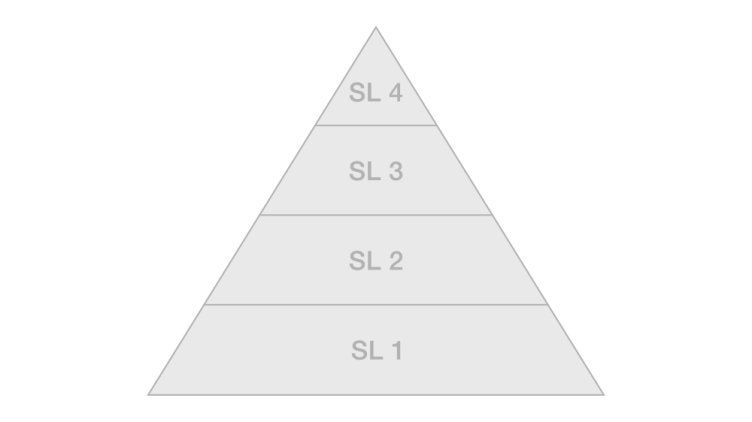

Security Level

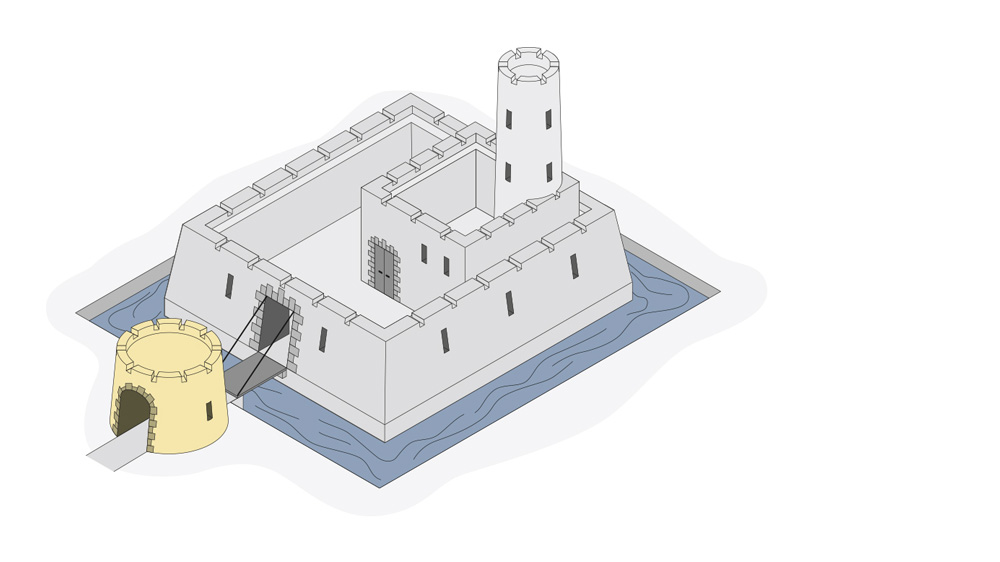

Security Level määrittää turvallisuustason, jonka omistaja tai valmistaja haluaa saavuttaa turvallisuustoimenpiteillä. Tätä edeltää riskiarviointi. Sen aikana määritetään mitä suojataan ja millä todennäköisyydellä sen kimppuun hyökätään. Tämän mukaan valitaan Security Level (SL). SL-2, ”tahallinen haitanteko/manipulaatio yksinkertaisin välinein, vähäisin resurssein, normaalein kyvyin ja ilman erityistä syytä” tulisi nykyisin pitää minimistandardina. Tämän minimistandardin ylläpitämiseksi yrityksellä on oltava tietty Security-kypsyysaste. Paraskaan palomuuri ei auta, jos työntekijät liimaavat edelleen salasanansa Post-it-lapuilla näyttöön tai eivät huolehdi päivityksistä. Mitä vakavammin yritys suhtautuu Securityyn, sitä parempi kokonaissuojaus. Tärkeää on kokonaisvaltainen Security-konsepti. Application Firewall SecurityBridge voi siten nostaa Security Leveliä osana kokonaiskonseptia.

Security Level yleiskatsaus:

Security Level 1: Suojaus yksinkertaista tai satunnaista väärinkäyttöä vastaan

Security Level 2: Suojaus yksinkertaisin keinoin tehtävää tahallista väärinkäyttöä vastaan.

Security Level 3: Suojaus edistyksellisin keinoin tehtävää tahallista väärinkäyttöä vastaan.

Security Level 4: Suojaus edistyksellisin keinoin ja kattavin resurssein tehtävää tahallista väärinkäyttöä vastaan.

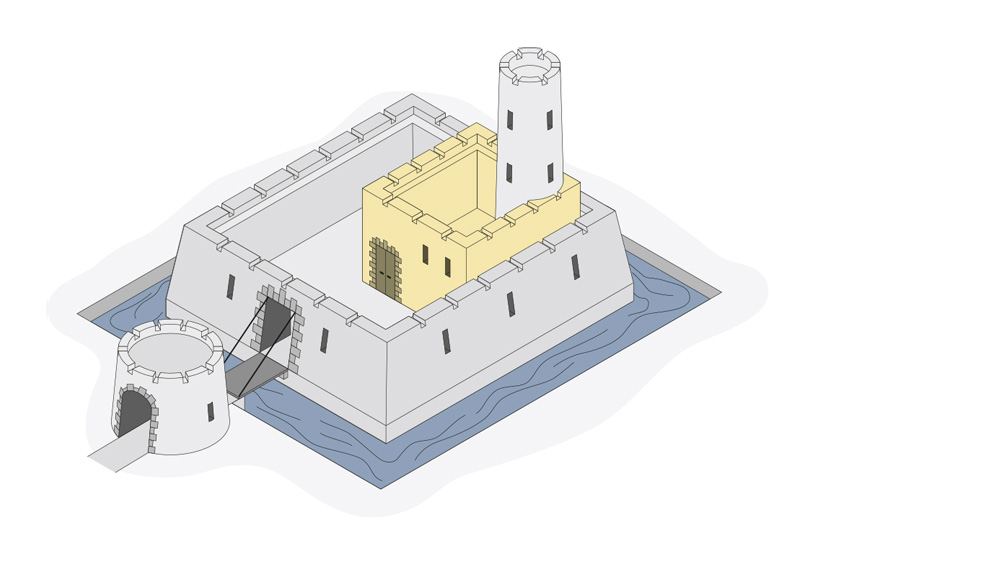

Industrial Security Riskiarviointi

Security-kehitysprosessi on yleisen tuotekehitysprosessin jatke. Standardien mukaisen Security-kehitysprosessin (IEC 62443-4-1 – Secure product development lifecycle requirements) merkittävä osa on riskiarviointi. Sillä selvitetään mille vaaroille ja riskeille tuote altistuu ja mihin toimenpiteisiin on ryhdyttävä niiden minimoimiseksi.

Security-riskiarviointi tulisi aina suorittaa seuraavassa 6 vaiheessa:

- Omaisuuden tunnistaminen: Mitä haluan suojata?

- Uhkien analysointi: Mitkä riskit uhkaavat suojattavaa omaisuutta?

- Määritä suojaustavoitteet: Mitä tavoitteita haluan saavuttaa?

- Riskien analysointi ja arviointi: Miten suuri on todennäköisuus, että riski toteutuu?

- Suojaustoimenpiteiden valinta ja käyttöönotto: Miten voin suojautua mahdolliselta riskiltä?

- Tapahtumien hallinta: Mitä täytyy tehdä hyökkäyksen jälkeen? Miten voin ankkuroida Securityn vahvemmin yritykseen?

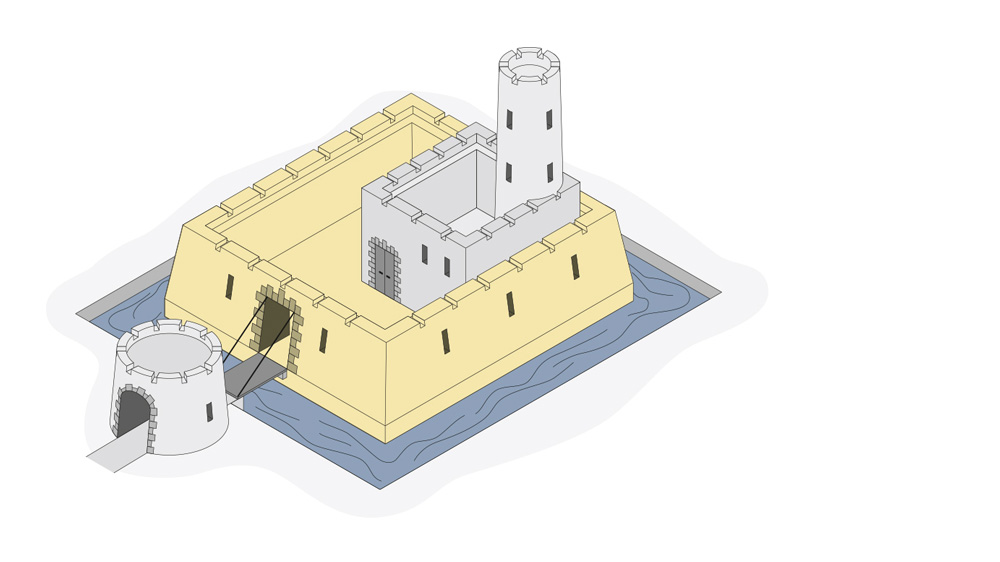

Industrial Security Elinkaari

Security on ”moving target“ ts. se muuttuu tuotteen elinkaaren aikana. Hyökkääjät kehittävät jatkuvasti parempia menetelmiä torjuntatoimenpiteiden ohitukseen. Siksi kyberuhkien torjuntaa on jatkuvasti parannettava. Vastuu on ensisijaisesti laitteiston omistajalla. Tehokas Security-strategia voi pidentää laitteiston käyttöikää. Koneenrakentajien ja komponenttivalmistajien on tiedotettava omistajia välittömästi uusista turvallisuusongelmista. Niiden on tuotettava päivityksiä ohjelmilleen, jotta asiakkaat voivat poistaa haavoittuvuudet. Jos prosessiin liittyy myös järjestelmäintegraattoreita, ne toimivat omistajan ja valmistajan välillä. Tärkeintä on, että kaikki osapuolet tekevät yhteistyötä koko tuotteen elinkaaren ajan. Vain näin tuloksena on huippuluokan suojaus.

Lisätietoa Security 4.0:sta

Pilz Skandinavien K/S, sivuliike Suomessa

Elannontie 5

01510 Vantaa

Finland

Puhelin: +358 10 3224030

Sähköposti: pilz.fi@pilz.dk

Puhelin: +358 10 3224030 / +45 74436332

Sähköposti: support.fi@pilz.dk