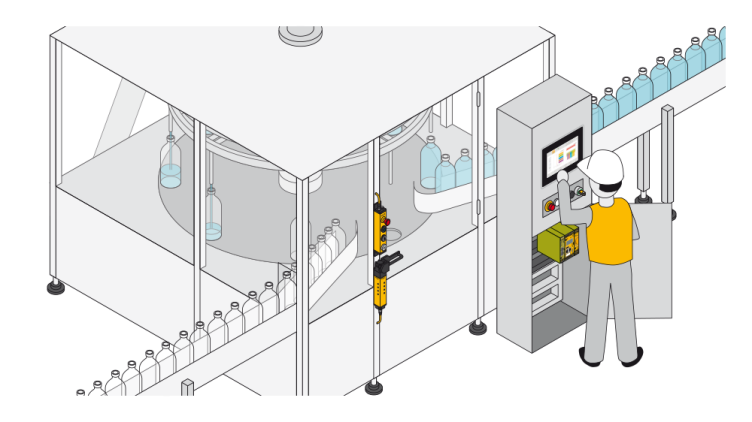

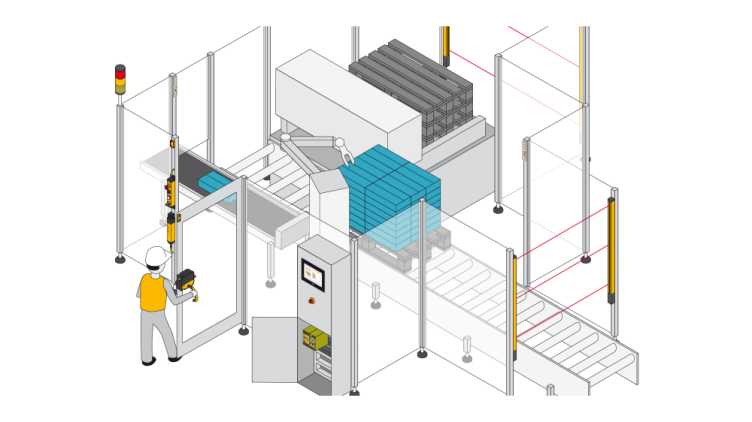

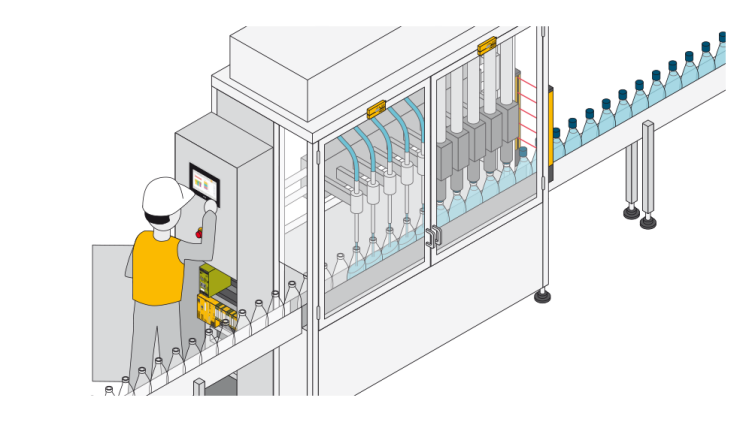

W ramach rozwiązania do identyfikacji i zarządzania uprawnieniami dostępu dostępny jest pakiet produktowy wraz z oprogramowaniem do wdrażania zadań w zakresie ochrony i bezpieczeństwa.

Dalej dowiesz się więcej na temat możliwych zastosowań – od zwykłego uwierzytelniania po złożone uprawnienia dostępu oraz od zarządzania dostępem po wybór bezpiecznego trybu pracy, zabezpieczenie drzwi oraz ochronę danych i sieci. Zobacz, jak działają ochrona i bezpieczeństwo w jednym systemie!